이 문서는 JFrog 플랫폼에서 Xray를 통해 수행된 보안 스캔 결과를 분석하는 방법에 대한 가이드를 공유하기 위해 작성되었다.

| 도구명 | JFrog Artifactory |

|---|---|

| 문서 작성 기준 버전 | 7.84.14 |

| 지원 Edition | PRO X ENTERPRISE X ENTERPRISE + |

목차

Overview

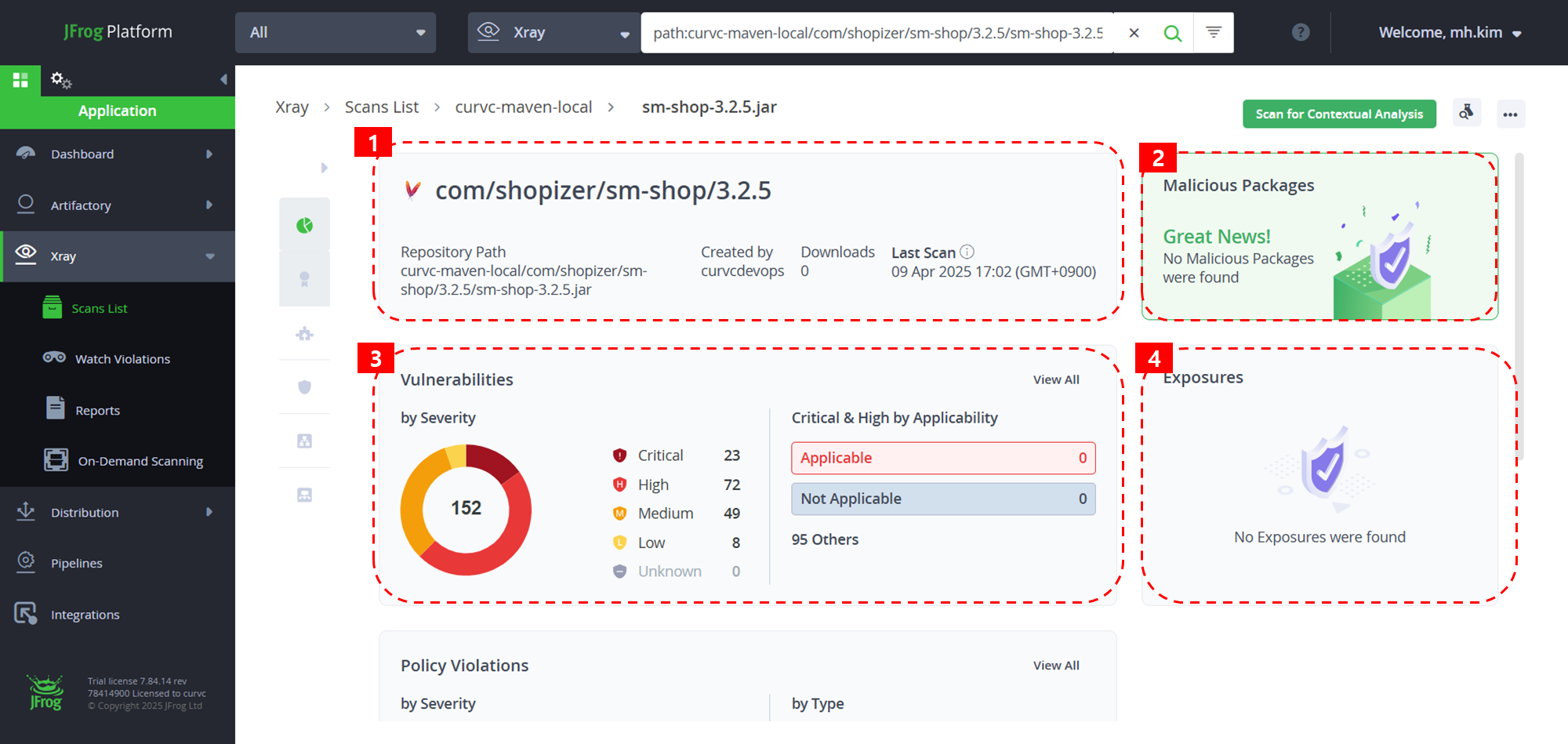

Overview 페이지에서는 특정 저장소나 패키지의 보안 상태와 취약점을 한눈에 확인할 수 있도록 요약된 정보를 제공합니다.

1. General Scan Data

- Repository Path

스캔한 파일의 경로를 확인할 수 있습니다. - Created by

스캔을 실행한 사용자를 확인할 수 있습니다. - Downloads

스캔 결과를 다운로드한 횟수를 확인할 수 있습니다. - Last Scan

마지막 스캔 시간을 확인할 수 있습니다.

2. Malicious Packages

- 발견된 악성 패키지에 대한 요약된 정보를 확인할 수 있습니다.

3. Vulnerabilities

- 발견된 취약점에 대한 요약된 정보를 확인할 수 있습니다.

4. Exposures

- 발견된 보안적인 노출 요소에 대한 요약된 정보를 확인할 수 있습니다.

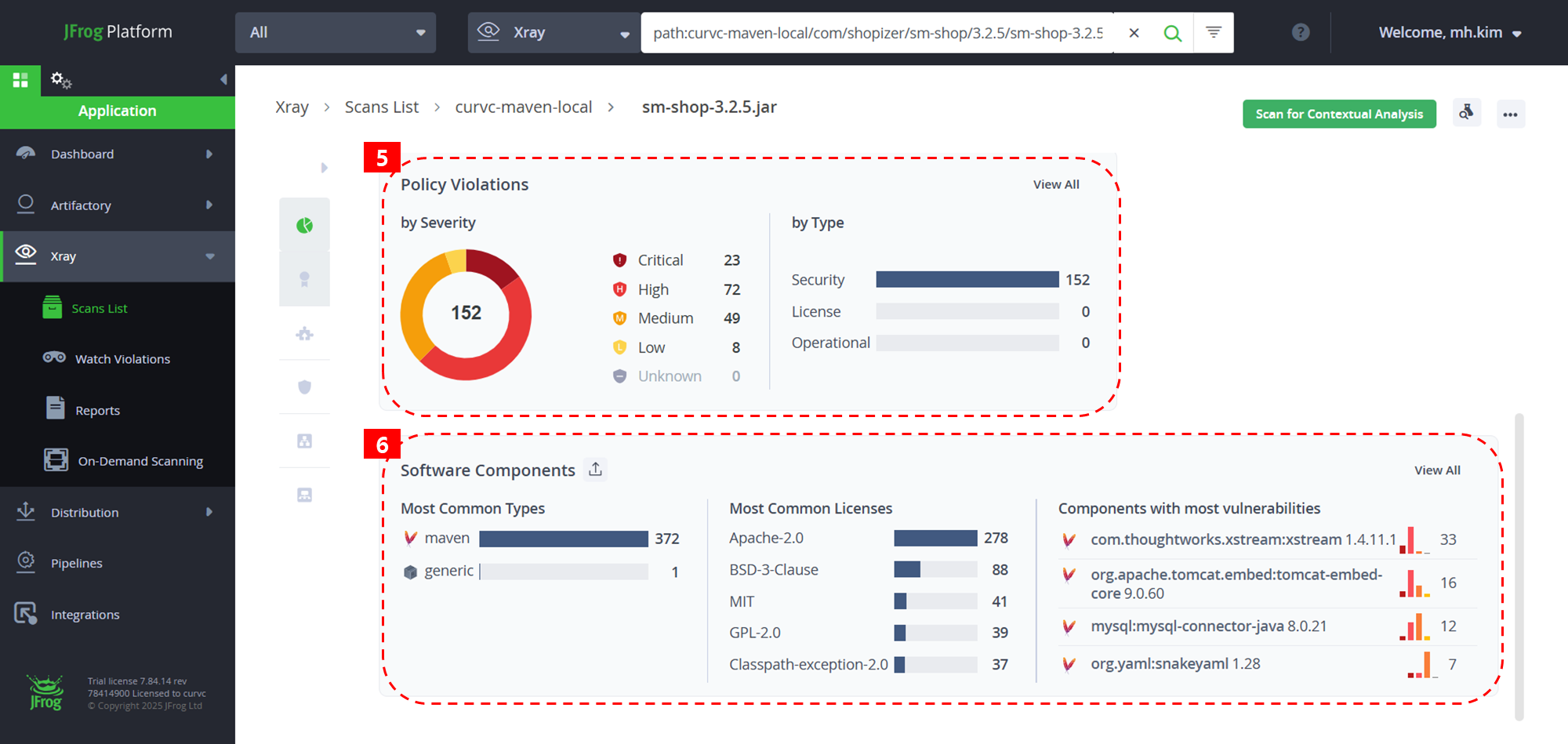

5. Policy Violations

- 정책 위반에 대한 요약된 정보를 확인할 수 있습니다.

6. Software Components

- 소프트웨어 구성요소에 대한 요약된 정보를 확인할 수 있습니다.

- Export SBOM 버튼()을 클릭하여 SBOM 보고서를 내보낼 수 있습니다.

Export Scan Data

스캔 목록의 각 항목에 대해 스캔 결과를 CSV, PDF 및 JSON 형식으로 내보낼 수 있습니다.

- 우측 상단 작업메뉴에서 Export Scan Data를 클릭하여 스캔 결과를 내보낼 수 있습니다.

- SBOM(Software Bill of Materials) 형식 중 하나를 사용하여 검사 데이터를 보고서로 내보낼 수 있습니다.

- SPDX (내보내기 형식 tag:value, JSON, xlsx 지원)

- CycloneDX (내보내기 형식 JSON, XML 지원)

- 내보내는 데이터에는 선택된 구성 요소에 대한 모든 세부 정보가 포함되며, 이는 정책 위반 사항, CVE(공통 취약점 및 노출), 기타 정보를 포함합니다.

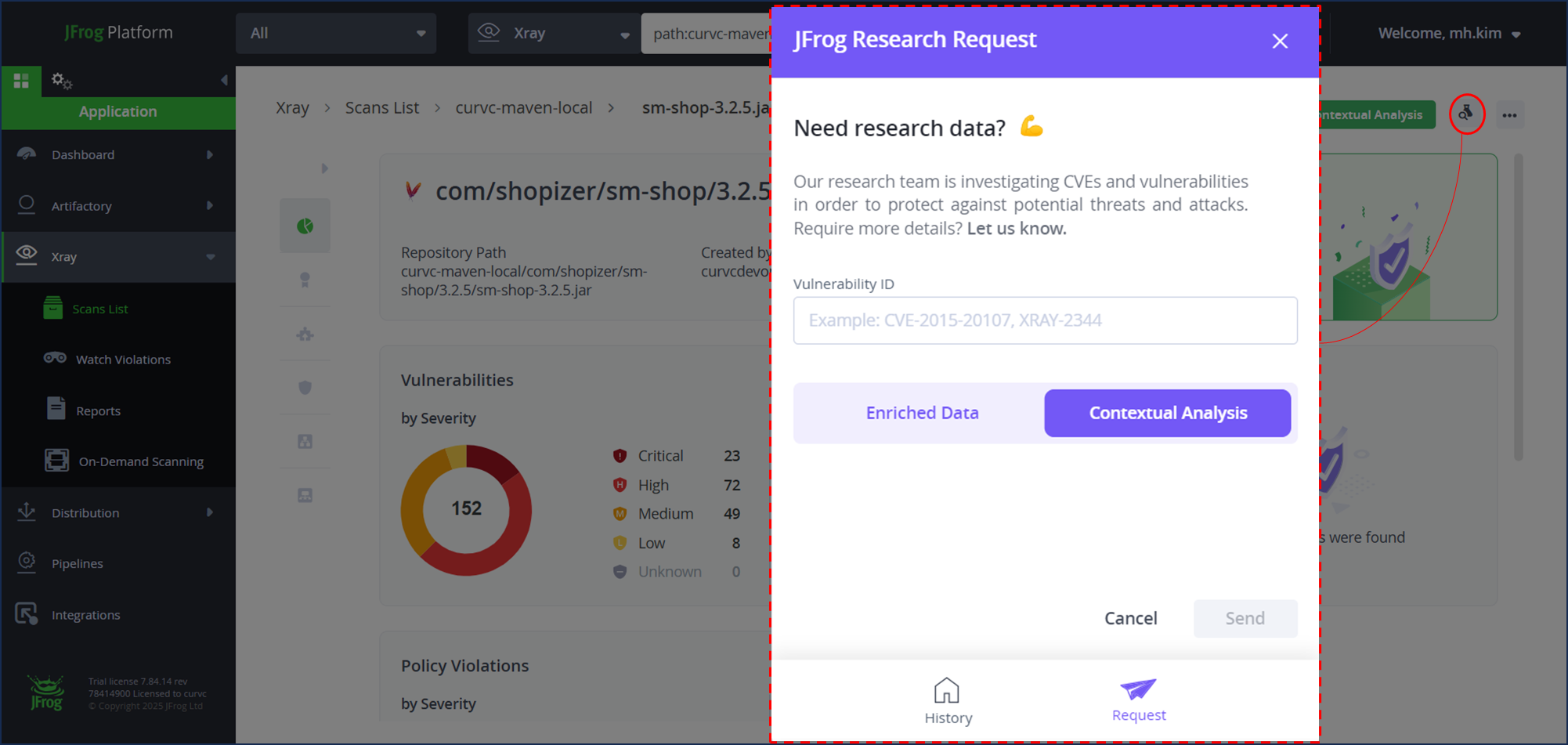

JFrog Reasearch Request

JFrog Research Request 기능을 사용하여 CVE 및 Contextual Analysis 데이터를 요청할 수 있습니다.

- 취약점 ID를 입력하여 더 상세한 보안 데이터와 컨텍스트 분석을 요청합니다.

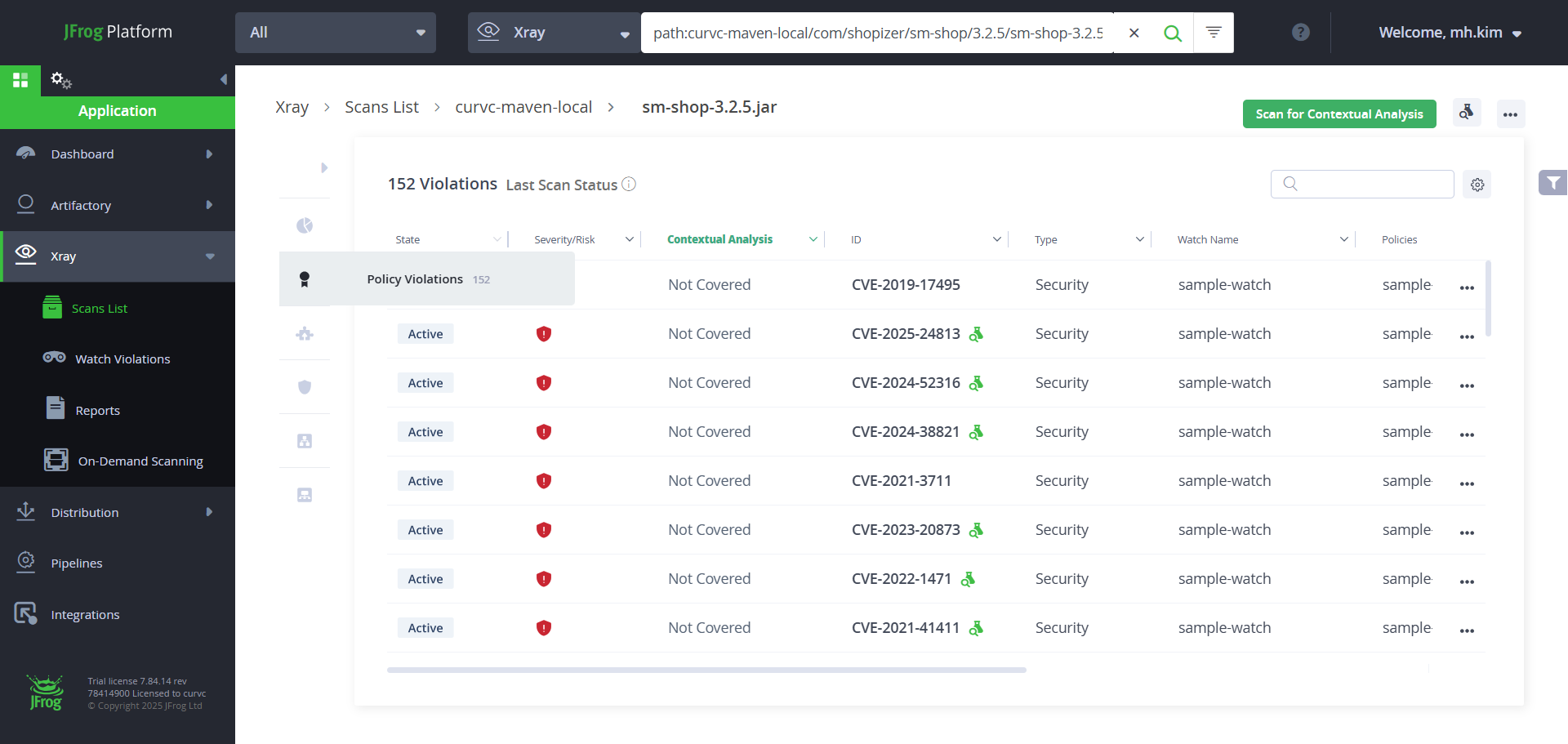

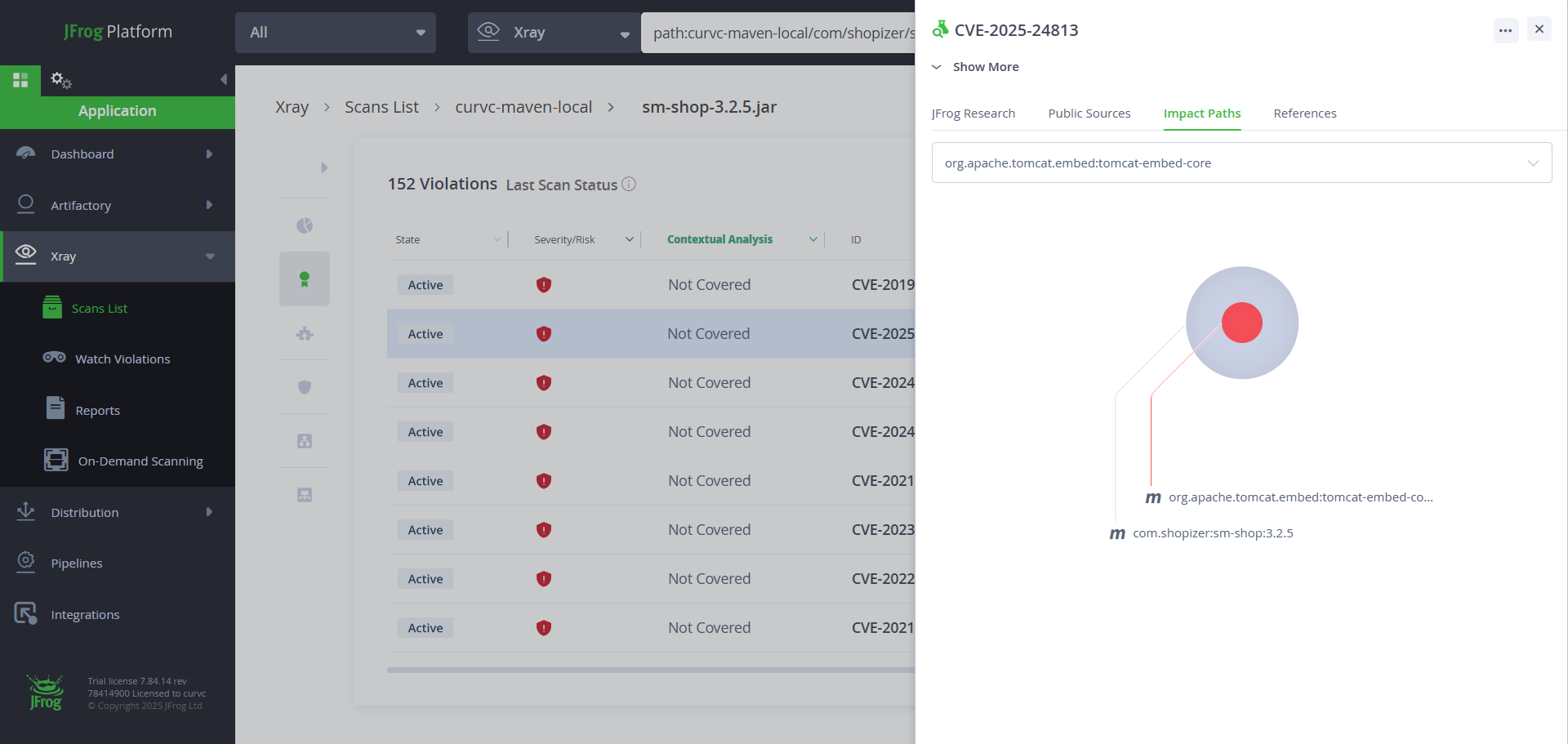

Policy Violations

Policy Violations 메뉴에서는 보안 정책 위반에 대한 세부 정보 목록을 확인할 수 있습니다.

- Severity/Risk

보안 정책 위반 사례의 심각도나 위험 수준을 나타냅니다. - Contextual Analysis

컨텍스트 분석에 의해 분류되었는지 여부를 나타냅니다. - ID

보안 정책 위반 사례의 고유 식별자입니다. (CVE 번호 등) - Type

보안 정책 위반 사례의 유형을 나타냅니다.

(Security, License, Operational 등) - Watch Name

보안 정책 위반을 감시하는데 사용된 Watch의 이름을 나타냅니다. - Policies

어떤 보안 정책을 위반했는지를 나타냅니다. - Component

보안 정책 위반 사례가 발생한 소프트웨어의 구성요소를 나타냅니다. - File Path

관련된 파일의 경로를 나타냅니다.

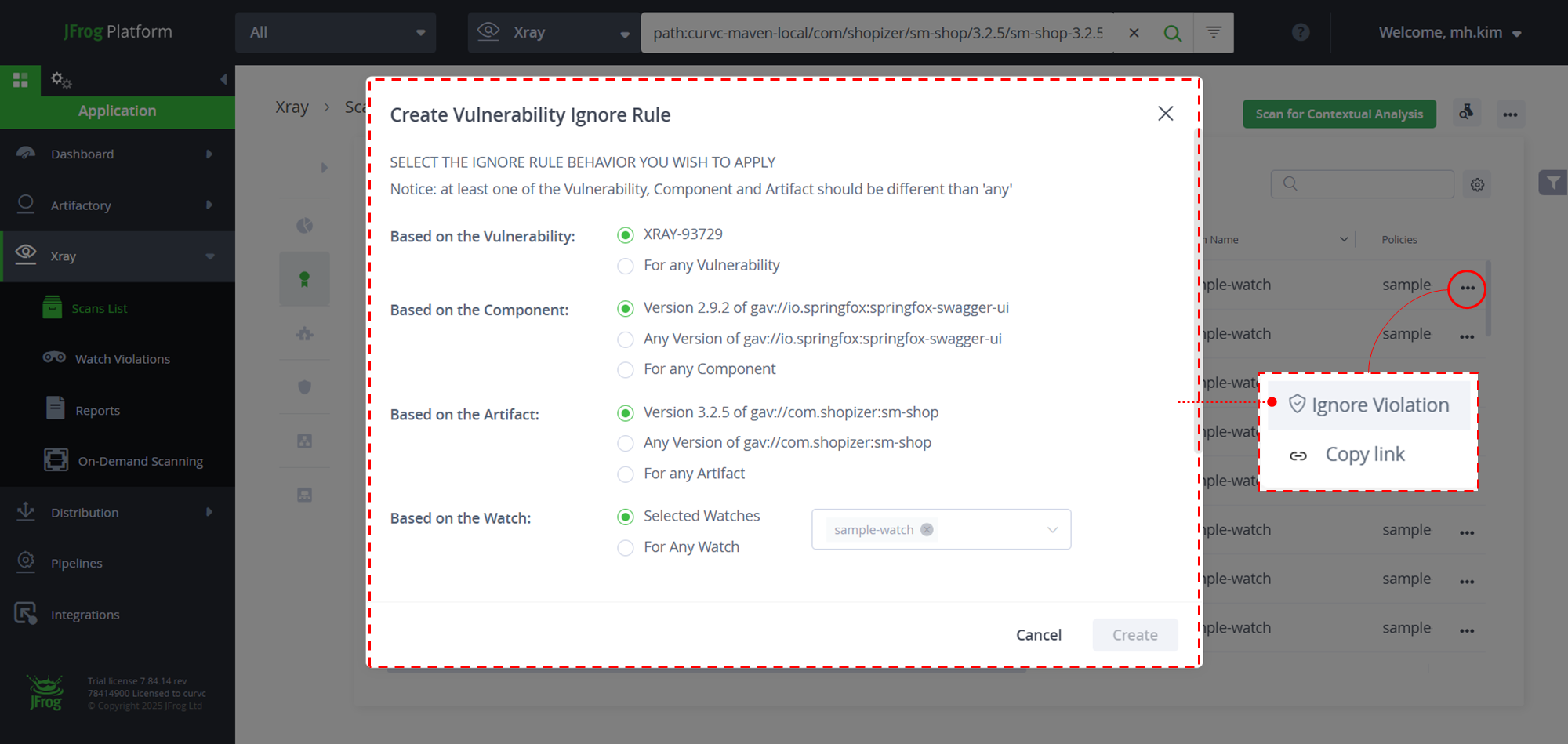

Ignore Rule(무시 규칙)

Ignore Rule(무시 규칙)을 생성하여 해당 위반 사항을 일시적으로 무시하거나 예외로 처리할 수 있습니다.

- Based on the Vulnerability

무시 규칙을 적용할 취약점을 선택합니다. - Based on the Component

무시 규칙을 적용할 소프트웨어 구성 요소를 선택합니다. - Based on the Artifact

무시 규칙을 적용할 아티팩트를 선택합니다. - Based on the Watch

무시 규칙을 적용할 Watch를 선택합니다. - Add note

추가 설명을 작성할 수 있습니다. - Ignore rule expiration

무시 규칙이 자동으로 만료되는 날짜를 지정합니다.

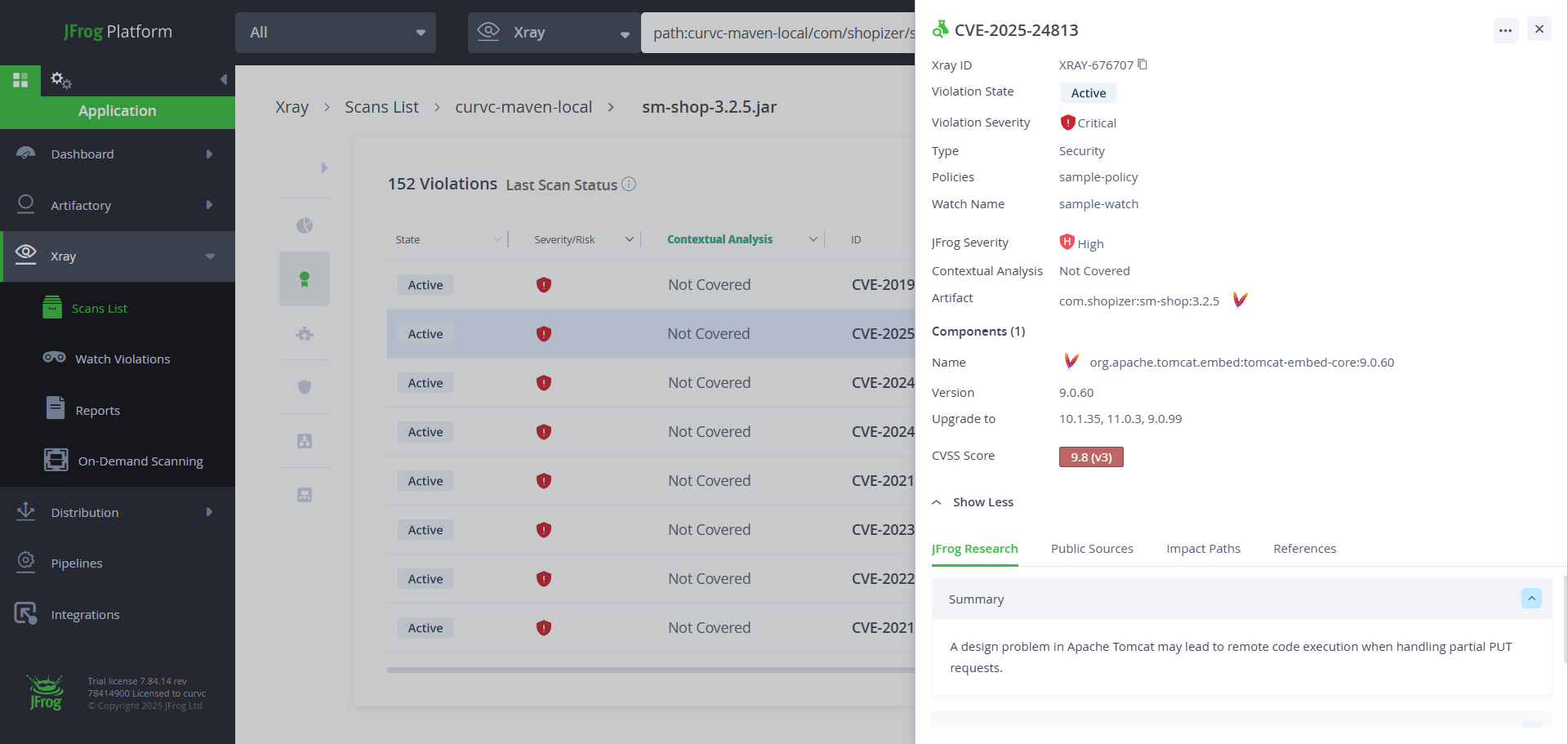

세부정보 확인

목록에서 선택한 보안 정책 위반에 대한 세부 정보를 확인할 수 있습니다.

- Xray ID

JFrog Xray에서 해당 취약점에 할당된 고유 식별자입니다. - Violation State

보안 취약점이나 위반 사항의 현재 상태를 나타냅니다. - Jfrog Severity

JFrog의 평가에 따른 취약점의 심각도 수준을 나타냅니다. - Contextual Analysis

- Not Scanned : 초기 상태로, 해당 CVE에 대해 스캔이 시작되었음을 나타냅니다.

- Applicable : 스캔된 아티팩트의 컨텍스트에서 취약점을 악용할 수 있습니다.

- Not Applicable : 스캔된 아티팩트의 컨텍스트에서 취약점을 악용할 수 없습니다.

- Undetermined : 스캐너로 확실한 결과를 얻을 수 없습니다.

- Rescan Required : 해당 CVE에 대한 새로운 스캐너가 이용 가능하며, 적용된 결과를 얻기 위해 다시 스캔해야 합니다.

- Upgrade Required : Xray 버전을 업데이트하여 이 CVE에 대한 새 스캐너를 받아야 합니다. 업그레이드 후 재스캔이 필요합니다.

- Not Covered : 스캐너를 사용할 수 없습니다.

- Components

취약점이 영향을 미치는 소프트웨어 구성 요소를 나타냅니다.

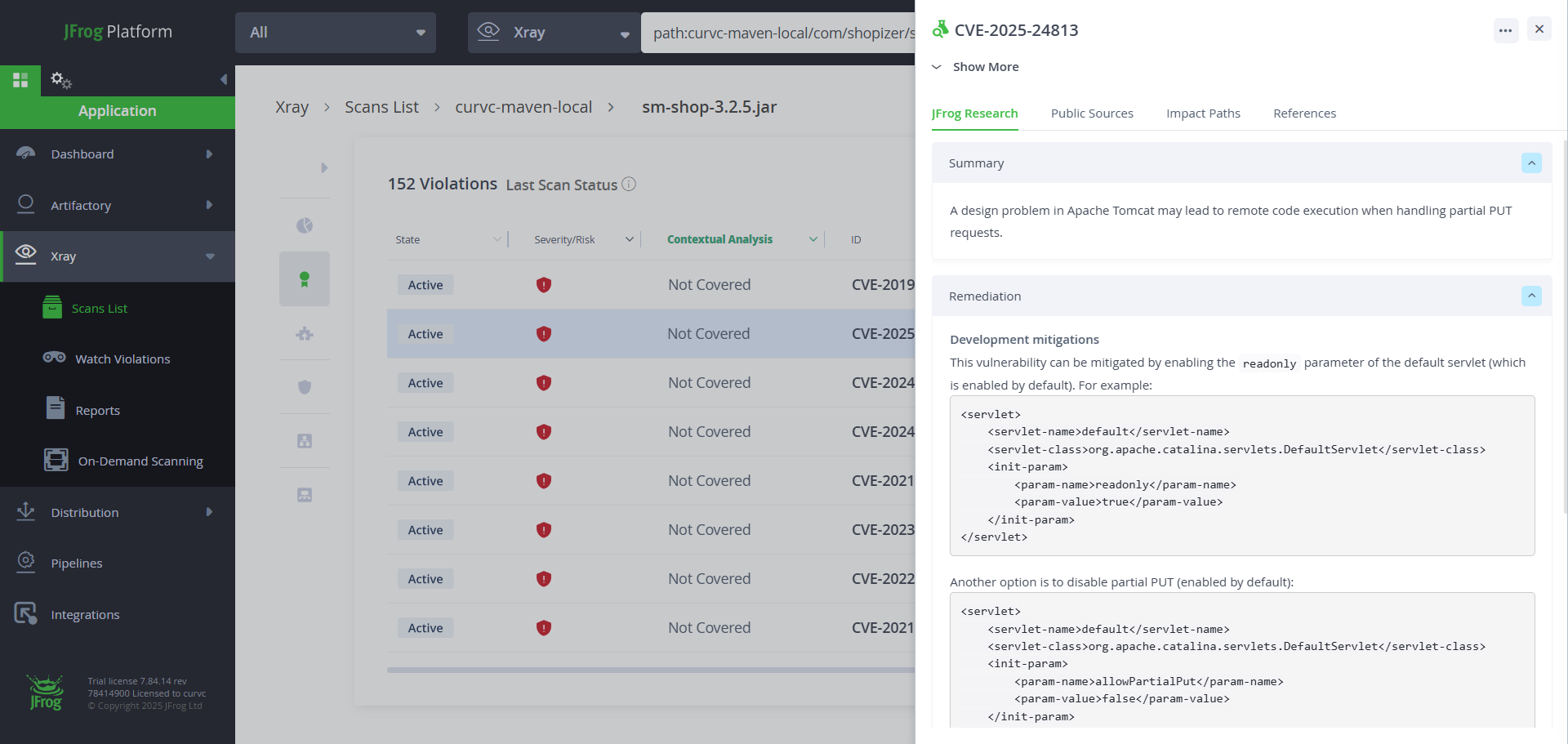

JFrog Research

JFrog 보안 연구 팀이 특정 취약점 또는 보안 문제에 대해 제공한 추가적인 연구 데이터를 보여줍니다.

- Summary

JFrog의 보안 분석을 기반으로 한 CVE 문제에 대한 간략한 설명을 제공합니다. - Details

Jfrog의 보안 분석을 기반으로, 취약점이 발생하는 구체적인 상황이나 기술적인 배경에 대해 자세히 설명합니다.

보통 취약점이 발생하는 원리, 영향을 받는 시스템 구성 요소, 그리고 취약점을 해결하기 위한 추천 조치 등을 포함합니다. - JFrog Research Severity Reasons

취약점의 심각성을 평가하고 그 근거를 설명합니다.

취약점이 얼마나 심각한 영향을 줄 수 있는지, 공격 가능성이 있는지, 그리고 이를 이용한 공격이 얼마나 확률적으로 발생할 수 있는지에 대해 평가합니다.

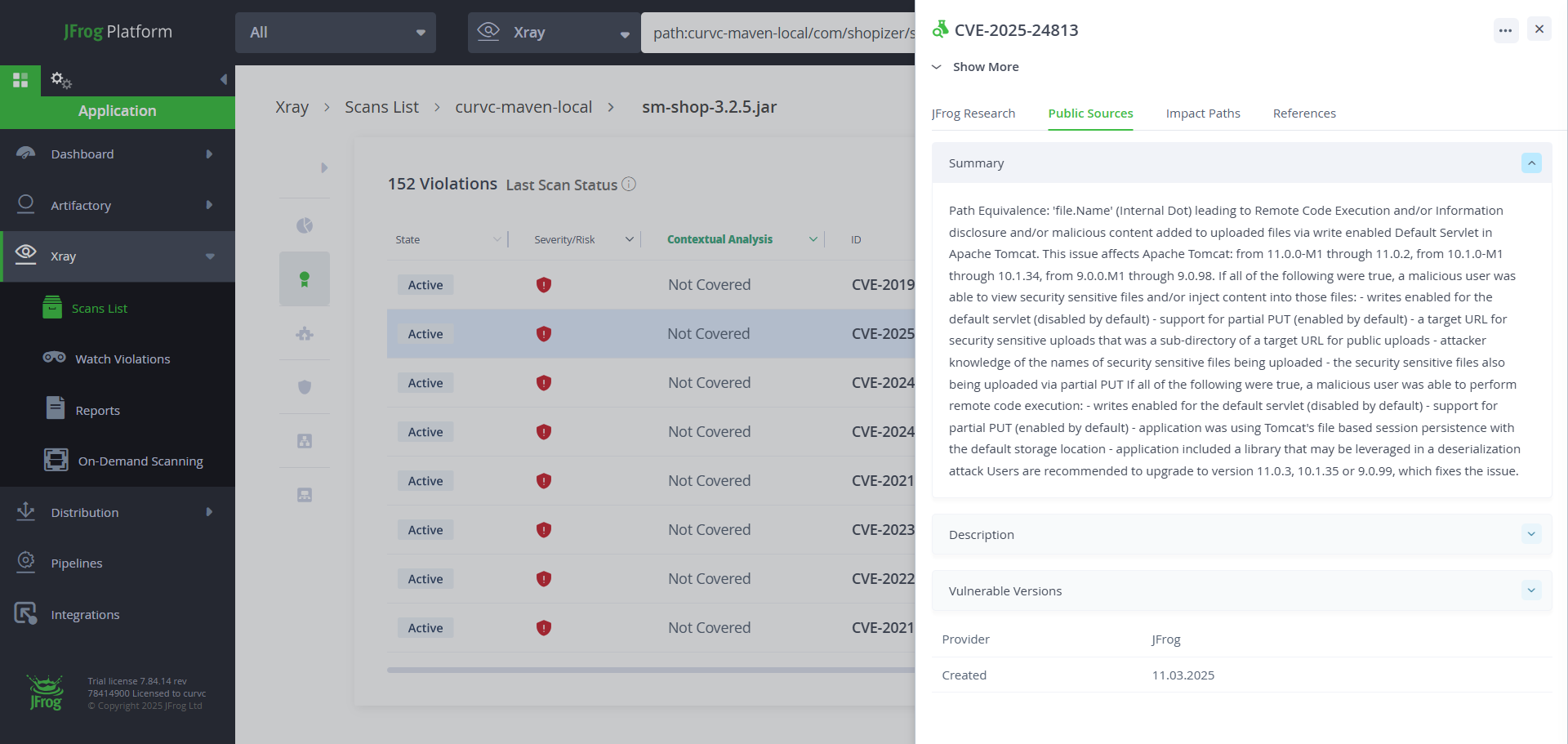

Public Sources

보안 취약점에 대한 공개된 정보 및 자료들을 제공합니다.

- Summary

해당 취약점에 대한 간략한 설명을 제공합니다. - Description

취약점이 발생할 수 있는 구체적인 상황과 기술적 배경을 설명합니다. - Vulnerable Version

취약한 소프트웨어 버전을 명시하여 어떤 버전에서 취약점이 발생할 수 있는지를 알려줍니다. - Provider

이 정보의 제공자를 나타냅니다. - Created

이 정보가 작성된 날짜를 확인할 수 있습니다.

Impact Path

취약한 구성 요소의 물리적 경로를 확인할 수 있습니다.

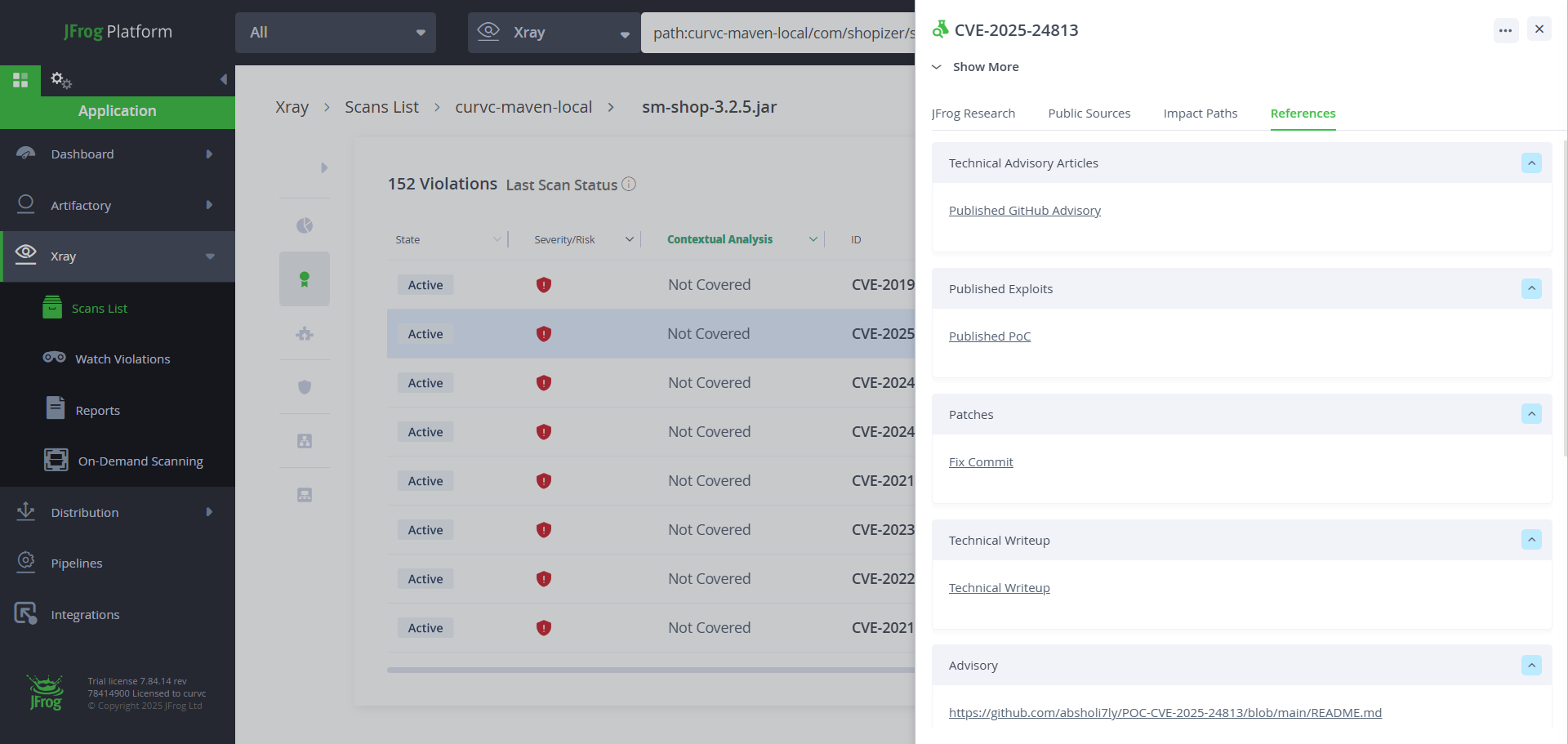

References

해당 CVE(취약점)에 대해 외부 출처의 정보를 제공합니다.

Technical Advisory Articles

해당 취약점에 대한 보안 자문 또는 기술 분석 문서- Published Exploits

실제로 공개된 공격 코드 또는 PoC(Proof of Concept) 링크 - Patches

취약점에 대해 제공된 패치 정보, 수정된 커밋 등 - Technical Writeup

기술적인 취약점 분석 문서 또는 공격 시나리오 설명 - Advisory

보안 벤더나 프로젝트에서 제공한 공식 보안 권고문(Advisory)

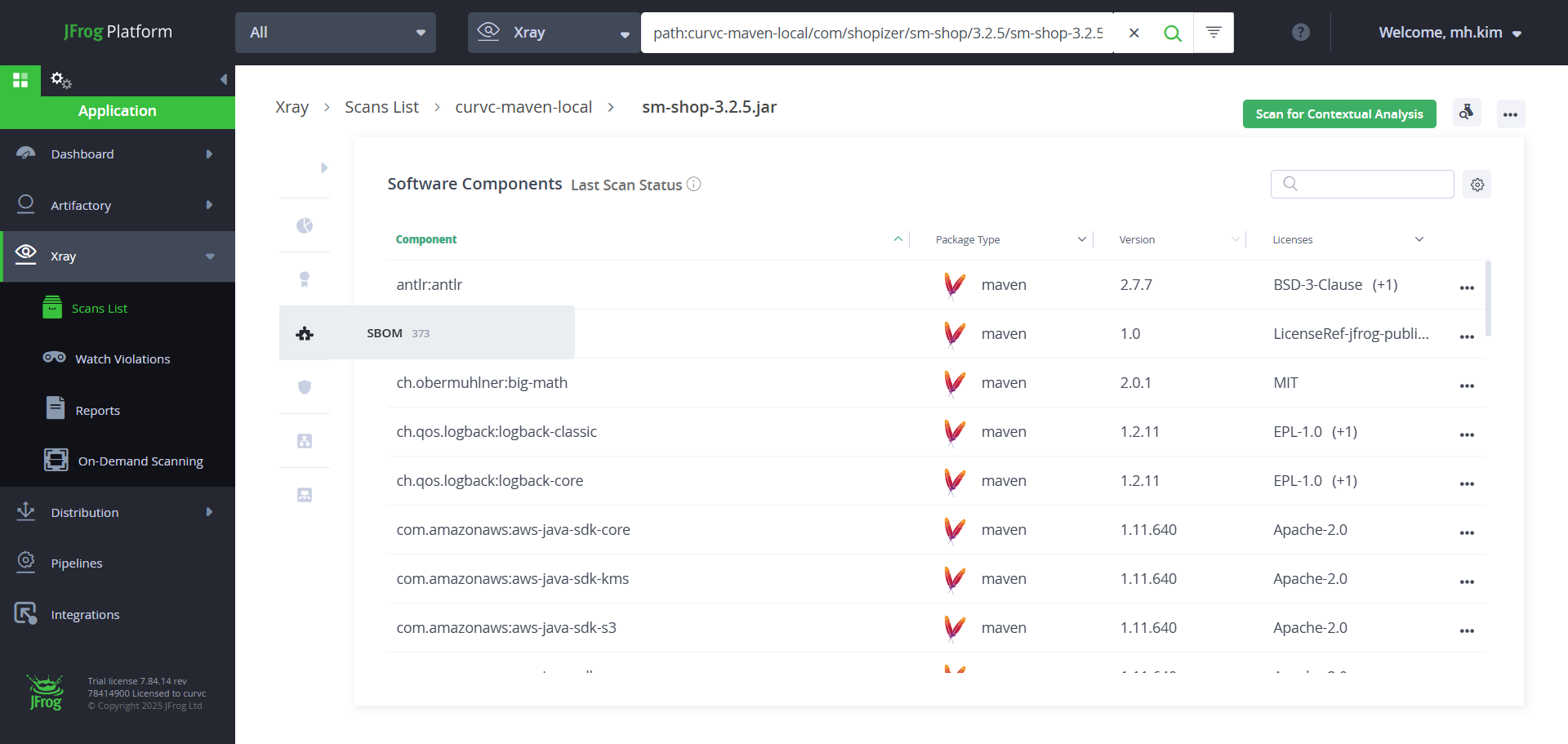

SBOM

SBOM (Software Bills of Materials) 데이터를 확인할 수 있습니다.

- Component

소프트웨어 부품목록(SBOM)에 포함된 개별적인 소프트웨어 구성 요소를 나타냅니다. - Package Type

각 구성 요소가 속하는 패키지 유형을 나타냅니다. - Version

각 구성 요소의 현재 사용 중인 버전을 나타냅니다. - License

각 구성 요소에 적용된 소프트웨어 라이선스를 나타냅니다.

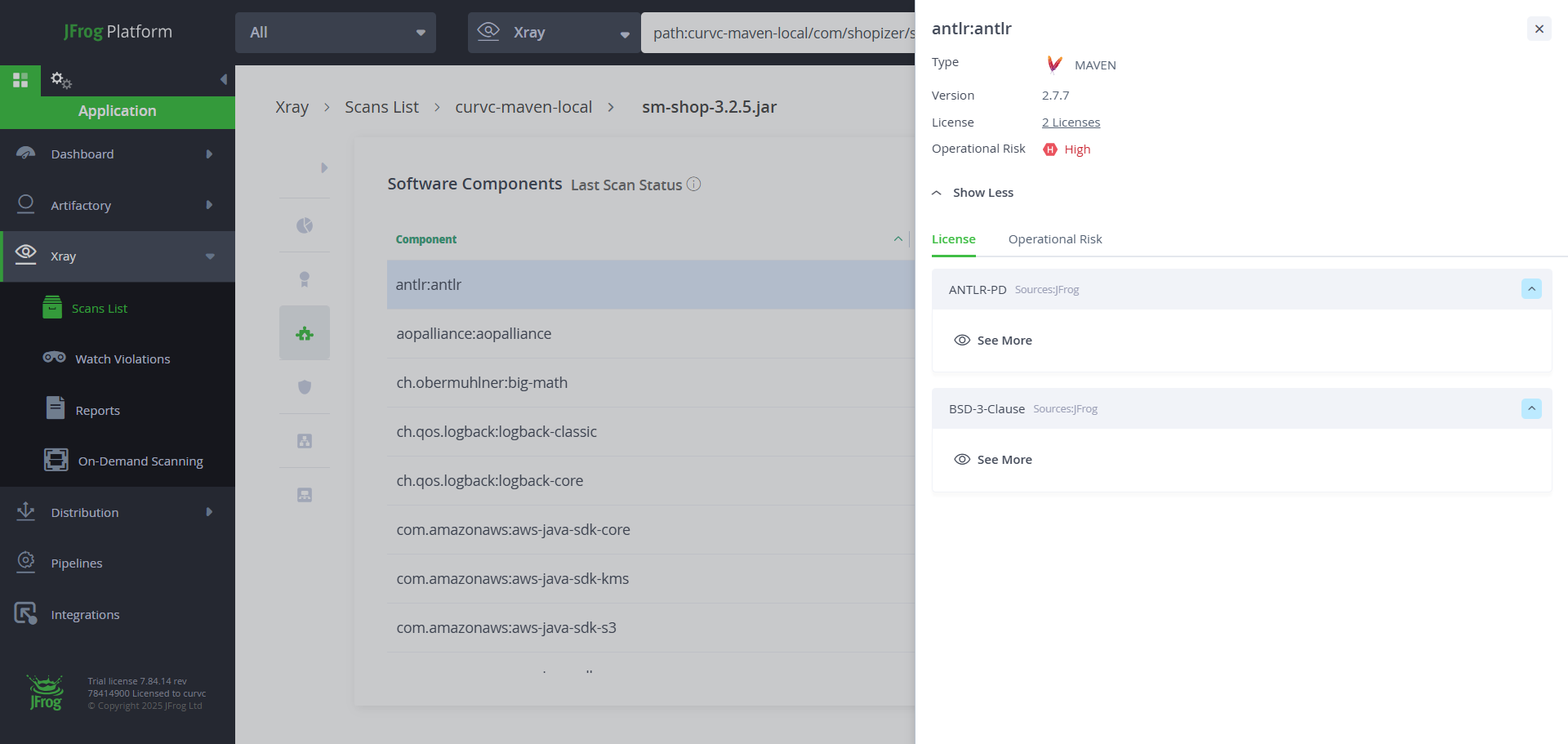

- Licenese

- ‘See More’ 클릭 시 선택한 구성 요소에 적용된 특정 라이선스의 전체 텍스트를 확인할 수 있습니다.

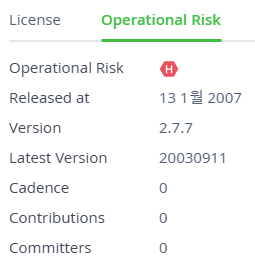

- Operational Risk

- Operational Risk : 선택한 구성 요소가 운영 중에 가질 수 있는 리스크를 평가합니다.

- Released at : 최신 릴리즈 날짜를 나타냅니다.

- Version : 현재 사용 중인 버전을 나타냅니다.

- Latest Version : 규성 요소의 가장 최근 버전을 나타냅니다.

- Cadence : 구성 요소의 릴리즈 주기를 나타냅니다.

- Contributions : 최근 기여 횟수를 나타냅니다.

(개발자나 커뮤니티가 제출한 변경 사항의 수) - Committers : 커미터(변경 사항을 승인하고 관리하는 사람) 수를 나타냅니다.

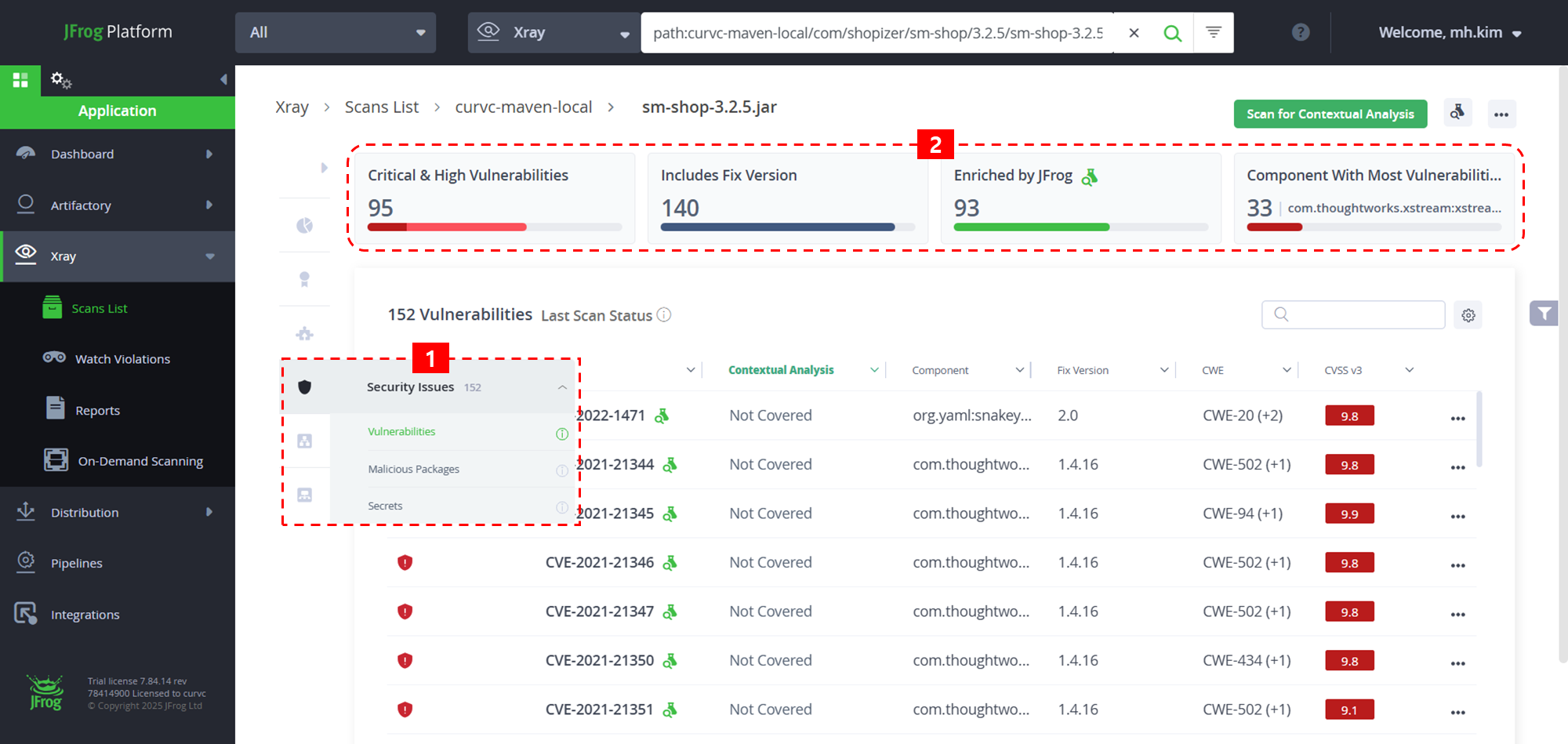

Security Issues

취약점, 악성 코드, 민감한 데이터 노출 등의 보안 문제들을 항목별로 구체적으로 확인할 수 있습니다.

1. Security Issues

- Vulnerabilities : 취약점

- Malicious Packages : 악성 패키지

- Secrets : 보안 정보

2. Vulnerabilities 요약

- Critiacal & High Vulnerabilities

Critical & High 위험의 취약점 수를 나타냅니다. - Includes Fix Version

해결된 버전이 있는 취약점 수를 나타냅니다. - Enriched by Jfrog

Jfrog에서 제공하는 추가적인 정보가 포함되어 있습니다. - Component With Most Vulnerabilities

소프트웨어 구성 요소 중에서 가장 많은 취약점이 발견된 것을 나타냅니다.

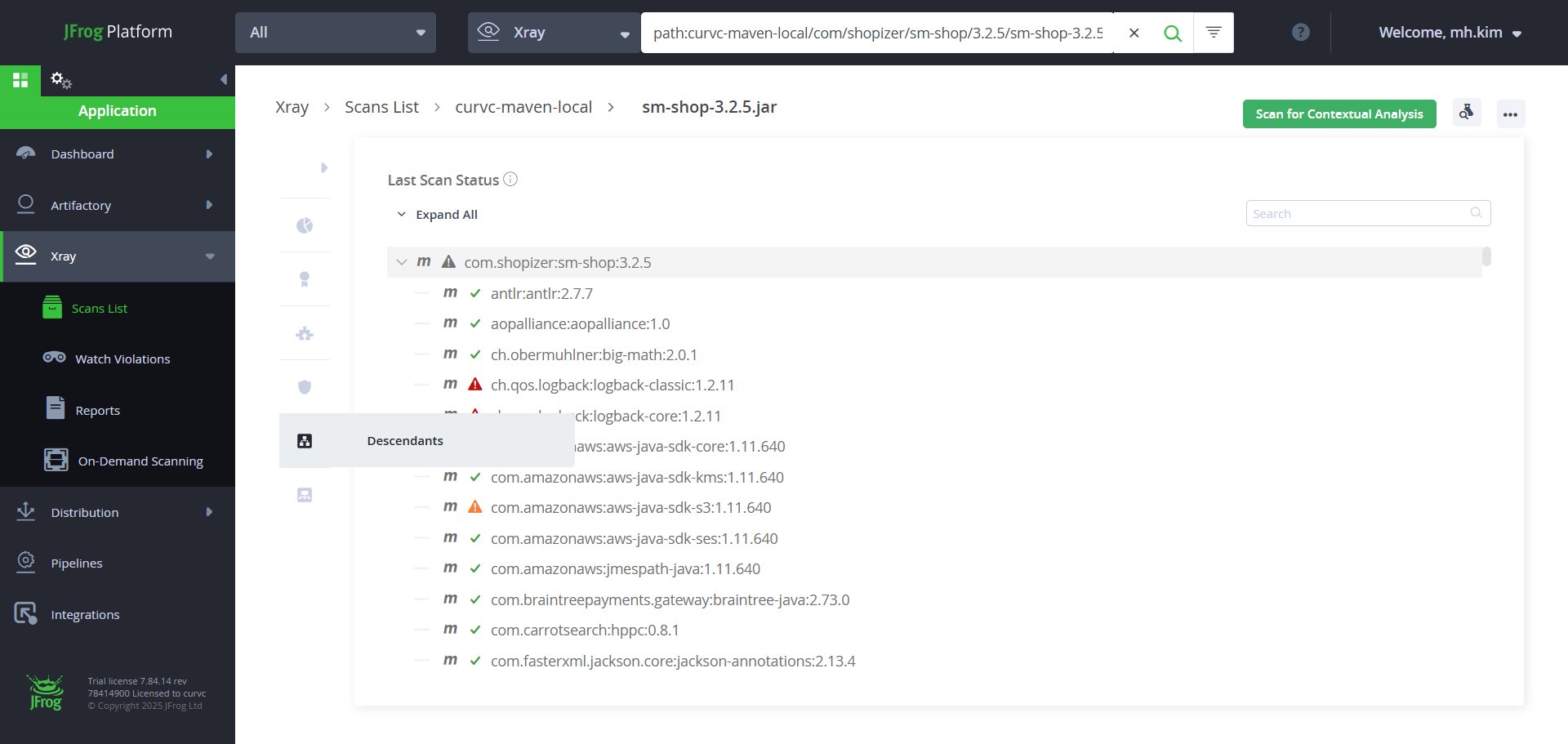

Descendants

선택한 특정 소프트웨어 패키지나 구성 요소의 하위 항목들을 보여줍니다.

어떤 라이브러리가 다른 라이브러리에 의존하고 있는지, 또는 어떤 패키지가 다른 패키지를 포함하고 있는지를 알 수 있습니다.

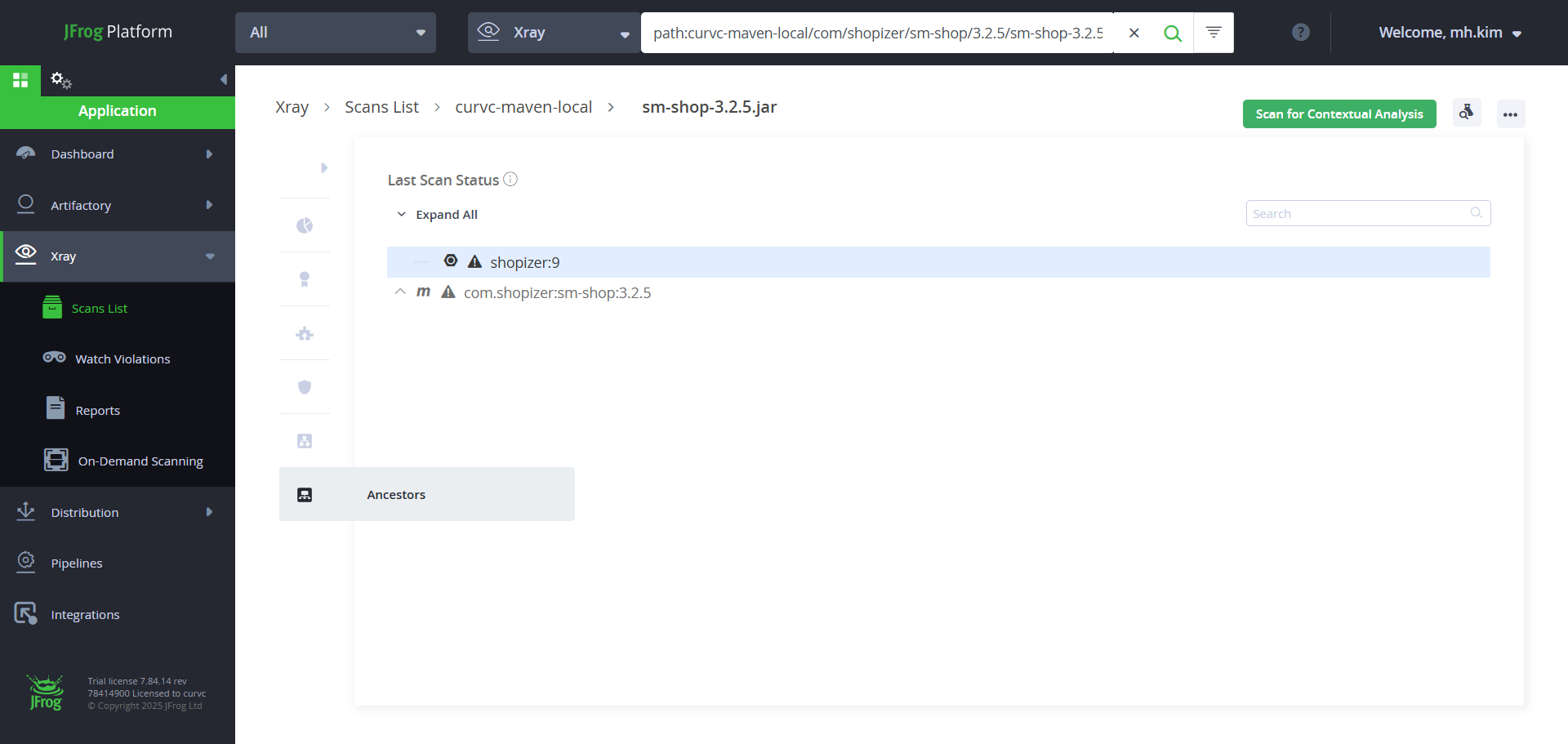

Ancestors

선택한 특정 소프트웨어 패키지나 구성 요소의 상위 항목들을 보여줍니다.

해당 패키지가 어떤 패키지나 라이브러리에 의존하고 있는지를 나타냅니다.